タイトルの通り、SECCON13 電脳会議でワークショップを提供した。3/2 14:00-17:00@Room2のOffensive Security Lab Japan。

ワークショップの内容について

実は去年もワークショップをやっていた。レポートを書いていなかっただけである。去年の内容は、攻略対象のBoxをいくつか作ってCTFをやるというもの。その場で何とかフォローはしたものの初心者への配慮が足らなかったのが反省点の1つだった。

今年は去年の反省を生かし、初心者向けのハンズオンを組み込むことにした。それ用のBoxを1つ作っておいて、解説をしながら攻略を進めていくという方式を取り、初心者でも取り組める内容にできたと思う。最後に聞いてみたところ参加者の半分弱が初心者だったようなので、そういった方々が面白いと感じてくれていれば嬉しい限り。

去年のBoxたちはいずれもユーザ権限、管理者権限でフラグが取れるものだったが、今年のBoxの中には特定のテーマに従ってタスクをこなすものがいくつかあった。自分はそのうちの1つ、制約の中でリバースシェルを確立するBoxを作成した。このようなテーマが見えるBoxも面白いものである。来年はまた別の観点からBoxを作成できればと思う。

今回のBoxはまたどこかで再利用するかもしれないししないかもしれない。ちょっとメンバーと話したところどちらもメリットデメリットがあるのでどうするかはまだ何も決まっていない。

今年もネットワークトラブル。二度あることは…

去年も今年も、Box攻略用に使う無線LANはSECCON運営に用意してもらった。だがこういったことをすると発生するのがトラブルで、去年と今年両方ともネットワークトラブルに見舞われた。いずれもNOCの方々が修復してくださったので開始時間までには解消することができた。ありがたや。

去年のトラブル内容は無線LANに繋いでもDHCPでIPアドレスがもらえないというものだったが、今年はホストはDHCPでIPアドレスがもらえるが、ブリッジ接続設定のVMではDHCPでIPを取得できないというものだった。NOCの方が言うには、無線LAN APが勝手にパケットを落としていたことが原因だった模様。C社のAPからY社のAPに交換することで問題が解消した。

トラブルについて書いてはいるものの、別にNOCを非難しているわけではない。これだけのイベントでネットワークを構築するとどこかしらでトラブルが発生してしかるべきだし、むしろそれをちゃんと解決できたNOCの技術力の高さに感動した。自分でWiresharkでパケット見たりはしてみたものの原因はさっぱりわからなかった。

参加人数について

去年も今年も40人の募集。上ののみぞうさんのツイートを見てわかるようにほぼ埋まっていた。1つの机に3人座ればもっと詰め込めるけどさすがに窮屈なのでこれが限界だと思う。

この枠に対して倍以上の応募があったそうで、やる側としては嬉しい限り。一方で多くの人が参加を希望したものの参加できなかったことになり、何かしらのケアができるといいとは思いつつも同じ規模でイベントやるのは大変なので悩ましい。これについては、今後もこれまでと同じようイベントをやっていくのでそちらにご期待ください、という感じでお願いしたい。

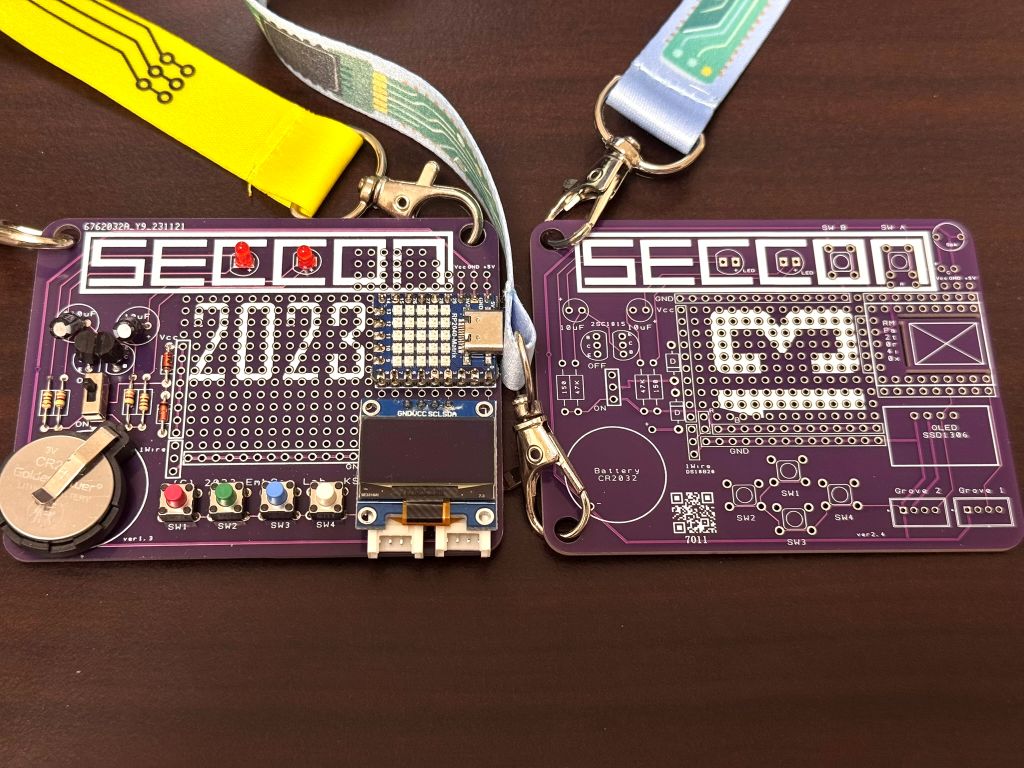

バッジ

今年もスピーカー用バッジをいただいた。去年のと並べてみたのがこちら。今年はハンダ付けワークショップに参加できなかったのが悲しいが、パターンを見る感じほぼ同じものなのかな?差分は右上のSW A,BとSpk(スピーカー)くらいか。

終わりに

参加してくださった皆様、またワークショップの場を与えてくださった運営の方々に感謝を。準備は大変だったがその分達成感もあった。また来年も機会があればやりたい。